THE 쉬운 실전 네트워크 : Access Layer 스위치를 셋팅 해보자!

오늘도 무엇을 할 까 띵가 띵가

이불 밖은 위험해~ 이러고 놀다가

그래도 이 이름 없는 블로그에 관심을 가져 주시는 독자분들을 위해 포스팅을 합니다.

이렇게 블로그에 기술을 올리면 밥줄 끈기는 거 아니야?

라는 아내의 걱정도 있지만?

제가 공부하고 경험 한 걸 기록하는 곳이기도 하고

배워서 남줘야지 내가 가지고 있어 봐야 X될 뿐인데 하는 마음으로 올립니다.

앞 전 강의에서는 그냥 기본적인 세팅을 배웠습니다.

기억이 안나시면

아래의 링크를 클릭해주세요~

↓↓↓↓↓↓↓↓↓↓

THE 쉬운 실전 네트워크 : 네트워크 장비 기본 세팅~

오늘은 Access Layer!

즉 흔히 말하는 L2 스위치를 세팅을 해보려고 합니다.

예전에 소규모 네트워크 구축하는 법 중에서도 강의를 올렸는데요~~~

아래의 링크를 보셔도 상관없고 이번 강의를 보셔도 상관없습니다.

↓↓↓↓↓↓↓↓↓↓

THE 쉬운 네트워크 : 소규모 네트워크 스위칭 환경 구축(Access Layer 구축)

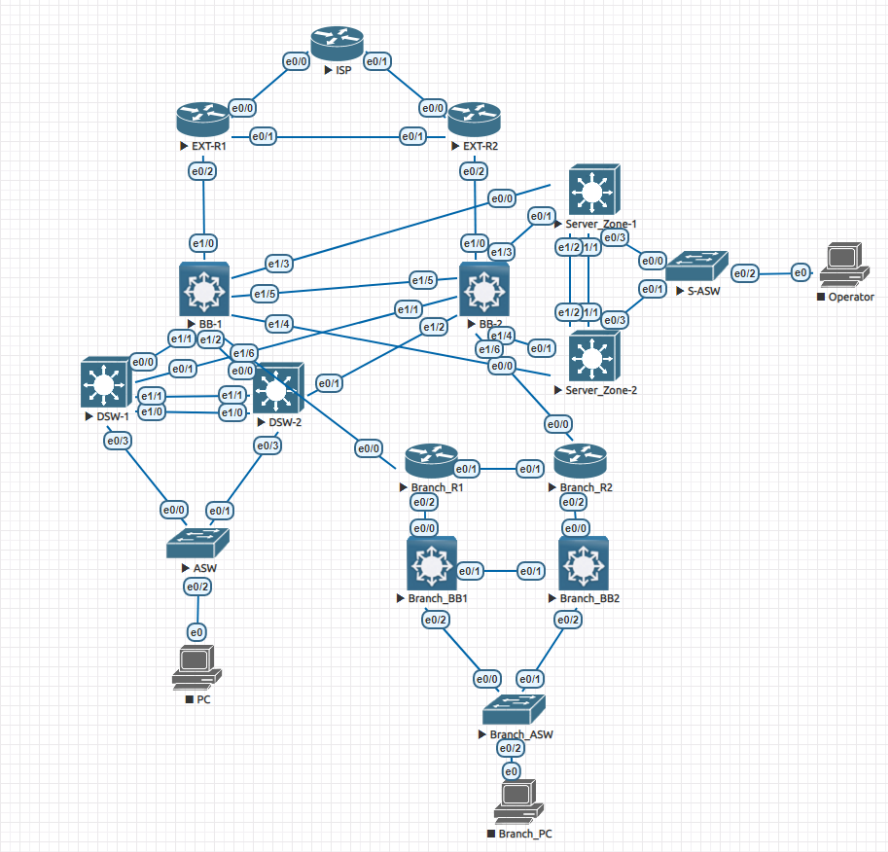

오늘도 들고 온 전체 구성도(LAB)입니다.

구성도를 보시면 ASW라고 나온 장비들이 있습니다.

바로 L2 스위치들입니다.

USER Layer에 있는 L2 스위치와 Server farm에 있는 L2 스위치

그리고 지점, 지사 네트워크에 있는 Branch ASW와 차이는 크게 없습니다.

그냥 VLAN과 업링크에 Allowed Vlan 차이입니다.

아~~~ 이 말을 알아들을 거 같으면 제 블로그를 오지 않으셨다고요?

그럼 이제 조용히 하고 바로 세팅을 해볼까요?

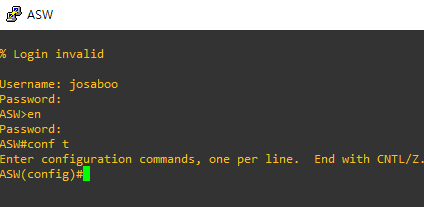

어제 기본적인 세팅들을 했으니 콘솔에 붙여서 장비에 접속을 합니다.

그냥 오늘 딱 5 가지만 하겠습니다.

1. vlan data 생성

2. vlan interface 생성

3. access vlan 설정

4. trunk mode 설정

5. spanning tree 설정

1. vlan data 생성

-> VLAN DATA가 생성이 되어야지 해당 Vlan interface가 작동을 하겠죠?

ASW(config)#vlan 100

ASW(config-vlan)#name LAB

ASW(config-vlan)#exit

ASW(config)#vlan 200

ASW(config-vlan)#name voice

ASW(config-vlan)#exit

vlan100과 vlan200을 생성하였습니다.

show vlan brief를 해보니 아래의 Table에 생성이 된 게 확인이 됩니다.

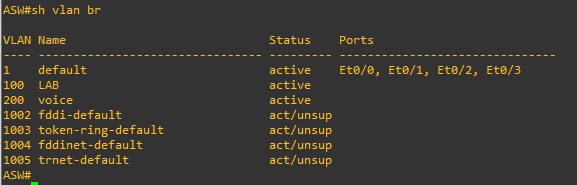

2. vlan interface 생성

-> 보통 vlan interface 생성은 관리 IP를 집어넣으려는 목적으로 합니다.

MGMT PORT나 VRF를 사용하는 경우 굳이 vlan interface에 IP를 생성을 해주지 않으셔도 됩니다.

ASW(config)#interface vlan 100

ASW(config-if)#ip address 192.168.100.253 255.255.255.0

ASW(config-if)#description ### USER ###

ASW(config-if)#no ip proxy-arp(Proxy arp 비 활성화/스푸핑 방지 차원)

ASW(config-if)#no ip unreachables(ICMP 오류 메시지 비활성화)

ASW(config-if)#no ip redirects(리다이렉션 비활성화)

ASW(config-if)#no shutdown

ASW(config-if)#exit

!

ASW(config)#interface vlan 200

ASW(config-if)#ip address 192.168.200.253 255.255.255.0

ASW(config-if)#description ### VOICE ###

ASW(config-if)#no ip proxy-arp

ASW(config-if)#no ip unreachables

ASW(config-if)#no ip redirects

ASW(config-if)#no shutdown

ASW(config-if)#exit

이렇게 vlan interface를 생성을 해 줍니다.

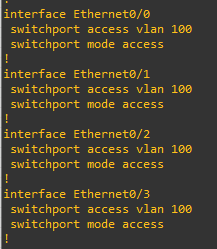

3. access vlan 설정

-> 각 Port별 VLAN이 동작을 하려면 어떻게 해야 하나요?

바로 Port에 VLAN을 Access 시켜주어야겠죠?

이제 Interface port에 access vlan을 넣어 줍니다.

ASW(config)#interface range ethernet 0/0-3

ASW(config-if-range)#switchport mode access

ASW(config-if-range)#switchport access vlan 100

ASW(config-if-range)#no shutdown

각 포트에 access vlan을 설정해주었습니다.

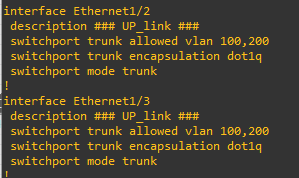

4. trunk mode 설정

-> 1개의 스위치에 2개의 VLAN을 사용을 합니다.

상위 스위치에 일일이 access로 연결을 하면 일이 정말 빡셔집니다.

그래서 간편하게 vlan들을 묶어서 통신할 수 있게 해주는 기술이 Trunk입니다.

그럼 Uplink Port에 트렁크를 설정해볼까요?

트렁크라고 해서 자동차 키 들고 주차장 가시면 안 됩니다...

초년차 때 사수가 저에게 "트렁크 잡어" 했다가 차키를 챙기고 전산실 밖으로 나가려고 했던 기억이 납니다.

ASW(config)#interface range ethernet 1/2-3(업링크 인터페이스)

ASW(config-if-range)#switchport mode trunk(인터페이스 포트는 트렁크 모드다!)

ASW(config-if-range)#switchport trunk allowed vlan 100,200(통신은 vlan 100, 200만 허용해라)

ASW(config-if-range)#description ### UP_link ###(인터페이스 포트는 업링크다.)

ASW(config-if-range)#end

※보통 L2 스위치에서는 트렁크를 설정을 할 때 "switchport mode trunk" 명령어로 가능합니다.

하지만 L3 스위치인 경우 Administrative Mode가 Auto로 잡혀 있어서 "switchport trunk encapsulation dot1q" 명령어를 사용해주어야 합니다.

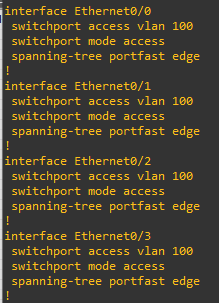

5. spanning tree 설정

-> spanning tree는 정말 L2의 꽃이라고 할 수 있습니다.

spanning tree가 없으면 정말 L2는 뭐 그냥 허브죠 ㅋㅋㅋ

스패닝 트리에 대해서 설명을 하자면 정말 하루 종일 걸립니다.

Root bridge를 선출을 하고 그다음에 root port를 선출을 하고... 우선순위가...

오늘 할 것은 인터페이스 포트에 portfast 설정을 해주는 겁니다.

처음 설치한 L2 스위치에 PC를 연결을 한다면 링크가 활성화되는데 대략 30초 시간이 소요됩니다.

disable(비활성화)->차단(Blocking)->리스닝(Listening)->러닝(Learning)->포워딩(Forwarding)

특히 리스닝 15초, 러닝 15초가 걸립니다.

정말 성질머리 급한 End User들은 아침마다 컴퓨터 킬 때마다 인터넷이 바로 안된다고 클레임을 거는 일도 있었습니다.

그래서 리스닝, 러닝을 Pass 해주고 바로 링크가 활성화되게 해주는 설정이 있습니다.

ASW(config-if-range)#interface range ethernet0/0-3

ASW(config-if-range)#spanning-tree portfast edge

※주의 : 이 설정은 access layer 즉 User들이 사용하는 Port에 설정을 해주셔야 합니다.

Uplink에 설정하셨다간 감당할 수 없는 일들이...

이제 우리에게 일용할 양식... 아니 Control + C와 Control + V를 할 수 있게

Configure를 공개할 시간입니다.

※ 실습장비와 기존 완성장비랑 Configure가 조금 다를 수 있습니다.

구독과

좋아요를 꾹 눌러주시면

오늘 이 글을 보신 밤에는 장애가 터지지 않습니다.

User Access Verification

Username: admin

Password: 1234

ASW>en

Password:

ASW#sh run

Building configuration...

Current configuration : 2397 bytes

!

! Last configuration change at 10:06:04 kts Tue Feb 9 2021 by josaboo

!

version 15.2

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

service compress-config

!

hostname ASW

!

boot-start-marker

boot-end-marker

!

!

logging buffered 16000

enable secret 1234

!

username josaboo password 1234

no aaa new-model

clock timezone kts 9 0

!

!

!

!

!

!

!

!

ip domain-name josaboo.com

ip cef

no ipv6 cef

!

!

!

spanning-tree mode pvst

spanning-tree extend system-id

!

vlan internal allocation policy ascending

!

!

!

!

!

!

!

!

!

!

!

!

!

!

interface Ethernet0/0

switchport trunk allowed vlan 10,20

switchport trunk encapsulation dot1q

switchport mode trunk

!

interface Ethernet0/1

switchport trunk allowed vlan 10,20

switchport trunk encapsulation dot1q

switchport mode trunk

!

interface Ethernet0/2

switchport access vlan 10

switchport mode access

!

interface Ethernet0/3

switchport access vlan 20

switchport mode access

!

interface Vlan10

description ### HR ###

ip address 192.168.10.251 255.255.255.0

no ip redirects

no ip unreachables

no ip proxy-arp

!

interface Vlan20

description ### Sales ###

ip address 192.168.20.251 255.255.255.0

no ip redirects

no ip unreachables

no ip proxy-arp

!

ip default-gateway 192.168.10.254

ip forward-protocol nd

!

!

no ip http server

no ip http secure-server

!

ip access-list standard SNMP

permit 192.168.100.10

permit 192.168.100.11

!

ip access-list extended SECRET

deny ip 127.0.0.0 0.255.255.255 any

deny ip 169.254.0.0 0.0.255.255 any

deny ip 192.0.2.0 0.0.0.255 any

deny udp any any eq bootpc

deny udp any any eq bootps

deny udp any any eq tftp

permit ip any any

ip access-list extended ssh_acl

permit tcp host 192.168.200.77 any eq 2000

permit tcp host 192.168.200.78 any eq 2000

permit tcp host 192.168.200.79 any eq 2000

deny tcp any any log

!

!

!

snmp-server group snmp v3 auth read RO access SNMP

snmp-server view RO internet included

!

control-plane

!

privilege exec level 15 connect

privilege exec level 15 telnet

privilege exec level 15 show ip

privilege exec level 15 show logging

privilege exec level 15 show

!

line con 0

exec-timeout 5 0

logging synchronous

login local

stopbits 1

line aux 0

stopbits 1

line vty 0 4

access-class ssh_acl in

exec-timeout 5 0

password 7 105D001A06

login local

rotary 1

!

!

end

※ 조사부 소개

- 정보통신, 미래IT공학(인공지능) 전공

- 現 중앙 정부부처 네트워크 운영 관리

- 다수 유지보수 및 SI 프로젝트 참여

출처 있는 포스팅 무단배포 사랑합니다!

구독과 좋아요는 사랑입니다. ㅠㅠ

네트워크 강의 / 야간, 주말 기술 지원 / 네트워크 컨설팅 / 네트워크 설계

서적, 장비, 강의 리뷰 / PPL등등

조사부의 손길이 필요하시면 아래의 연락처로 연락 주세요.

▽▼▽▼▽▼▽▼▽▼▽▼▽▼▽▼

이메일 : s002150@kakao.com

여기로 문의주시면 감사하겠습니다.